Недавно индийские органы власти, включая Центральное бюро расследований (ЦБР), запустили крупное расследование в отношении незаконного VoIP-обменника (IP-телефония), который был обнаружен в Бихаре. Это не просто обычное нарушение телекоммуникационных правил — данная VoIP-инфраструктура, по сообщениям, связана с крупными циберпреступными действиями, включая мошенничество, эксплуатирующее слабости телекоммуникационных систем и обманывающее общественность.

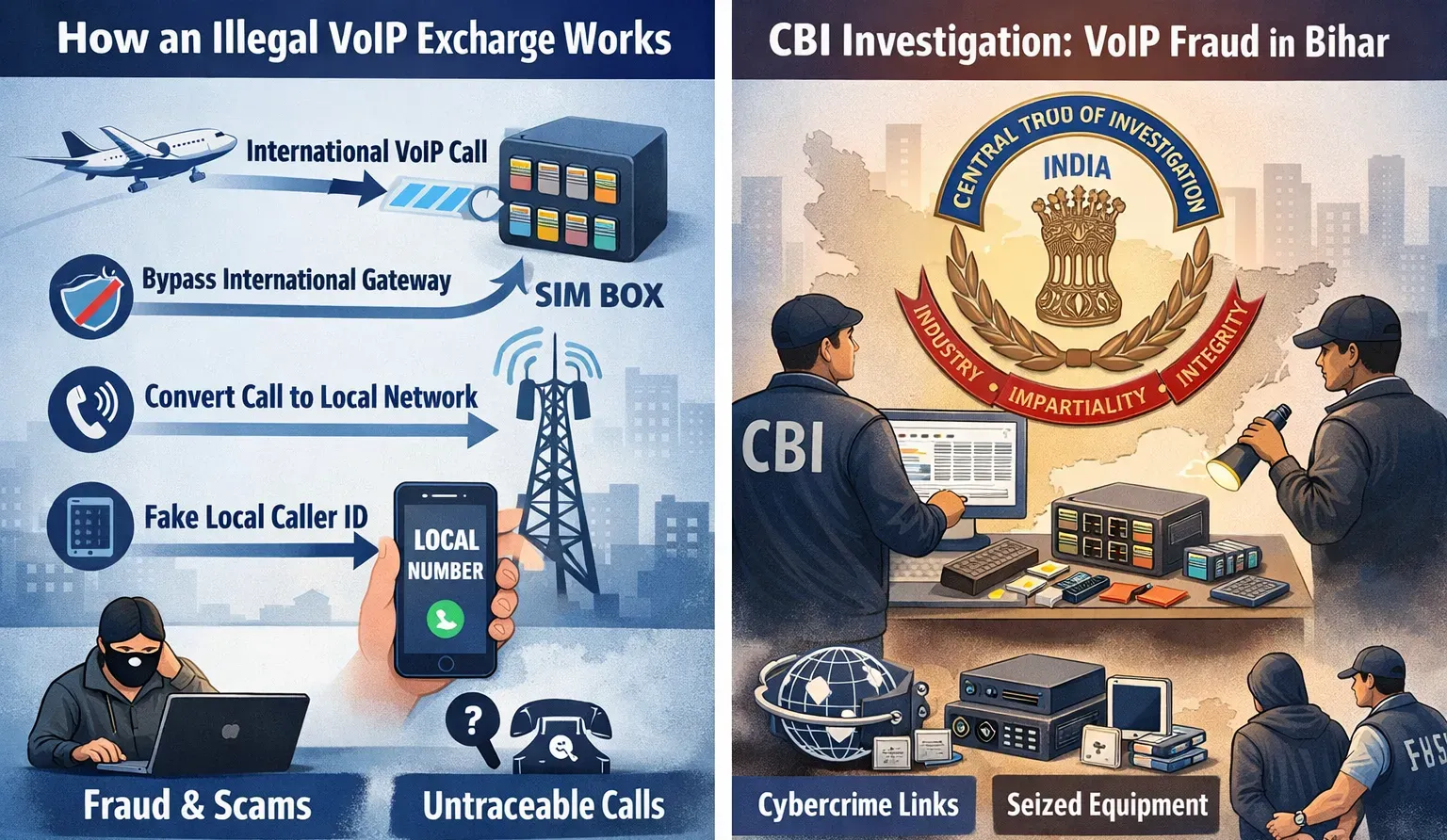

Проще говоря, дело касается несанкционированной телекоммуникационной деятельности, при которой незаконно использовалась VoIP-технология и устройство под названием СИМ-бокс для переадресации международных вызовов в Индию через локальные телефонные сети. Результатом стал способ для мошенников скрыть источник вызовов и, возможно, использовать их в преступных целях, что привело к финансовым потерям телекоммуникационных операторов, убыткам государственной доходности и рискам для общественной безопасности.

Чтобы понять, почему это серьезная проблема, нужно рассмотреть несколько аспектов:

- Что такое VoIP-обменник и как он работает

- Почему незаконный VoIP-обменник опасен

- Как мошенники используют эту технологию для обмана

- Почему ЦБР ведет расследование этого дела и какие выводы сделали следователи к настоящему моменту

- Как это соответствует общему контексту киберспonsoredных телекоммуникационных мошенничеств в Индии

1. Что такое VoIP и VoIP-обменник?

Voice over Internet Protocol (VoIP) — это технология, позволяющая совершать голосовые вызовы через интернет вместо традиционных телефонных сетей. Услуги такие как Skype, WhatsApp Calls, Zoom, Telegram Calls以及 многие международные звонковые сервисы используют VoIP, так как она более дешевая, гибкая и может работать на любом интернет-соединении.

VoIP-обменник — это система для маршрутизации телефонных вызовов с использованием интернет-протоколов. В легитимных телекоммуникационных системах VoIP-обменники используют телекоммуникационные компании или провайдеры для соединения вызовов на дальние расстояния с минимизацией затрат. При законном и надлежащем регулировании это помогает снизить стоимости вызовов и сделать коммуникации более эффективными.

Однако при незаконном использовании VoIP-технологии преступники могут использовать ее для обхода легитимных сетевых контролей, скрытия источника вызовов и уклонения от уплаты международных тарифов. Именно это, по сообщениям, произошло в расследуемом деле: незаконный VoIP-обменник, не санкционированный телекоммуникационными регуляторами.

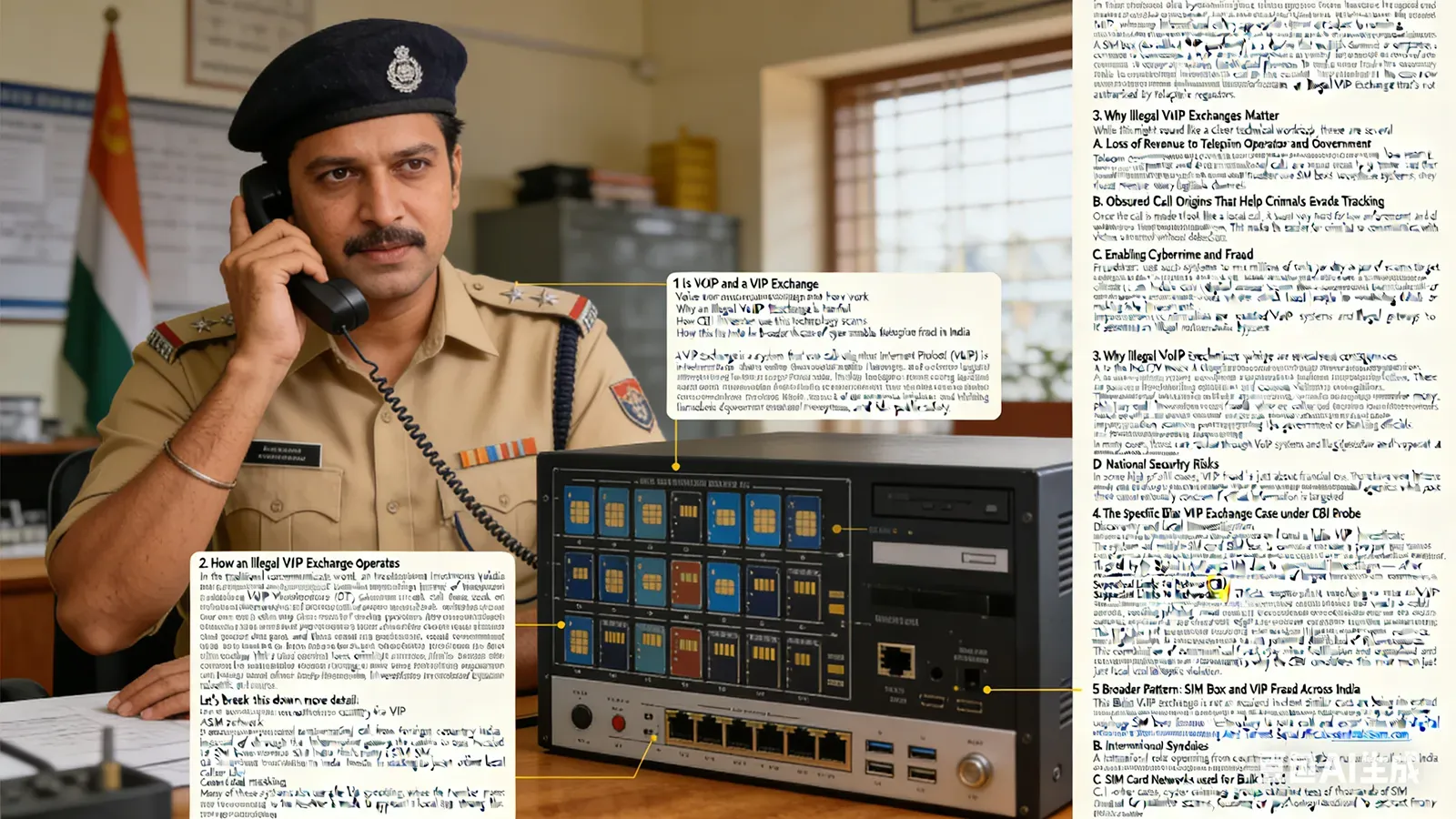

2. Как работает незаконный VoIP-обменник

В традиционной телекоммуникационной сфере международный вызов из иностранной страны в Индию должен проходить через лицензированные международные шлюзы. Они регулируются органами власти, такими как Министерство связи и информационных технологий (ДоТ), которое гарантирует, что международные вызовы оплачиваются по соответствующим тарифам и подлежат мониторингу.

СИМ-бокс (также называемый VoIP-шлюзом) — это устройство, содержащее несколько СИМ-карт мобильного оператора. Оно соединяет VoIP-вызов (на основе интернета) с традиционной мобильной сетью, выдавая себя за множество отдельных мобильных телефонов. Эта инфраструктура позволяет трафику голоса из-за границы переадресовываться в локальные сети как внутренние вызовы, скрывая исходный источник и уклоняясь от регулируемых международных маршрутов вызовов.

Давайте разберем это более детально:

- Приход международного VoIP-вызова: Вызов инициализируется из другой страны через VoIP-сеть.

- Перехват вызова СИМ-боксом: Вместо прохождения через официальный международный шлюз вызов маршрутизируется в локально расположенный в Индии СИМ-бокс с множеством активных СИМ-карт.

- Вызов выглядит как локальный: СИМ-бокс пересылает вызов в внутреннюю мобильную сеть через одну из своих СИМ-карт, делая его похожим на обычный локальный вызов.

- Маскировка идентификатора звонящего: Многие из этих систем также используют спуфинг идентификатора звонящего, когда номер, отображаемый получателю, делается локальным, даже если вызов действительно пришел из-за границы.

Весь этот процесс позволяет преступникам обходить телекоммуникационные системы мониторинга, уклоняться от уплаты международных тарифов и скрывать реальный источник вызовов. По сути, это незаконный обход телекоммуникационного регулирования.

3. Почему незаконные VoIP-обменники представляют опасность

Хотя это может показаться хитрым техническим уловкой, существует несколько серьезных последствий:

A. Потеря доходов телекоммуникационных операторов и государства

Телекоммуникационные компании и государство теряют деньги, поскольку международные вызовы должны оплачивать тарифы и сборы, которые финансируют сетевую инфраструктуру и регулирование. Когда мошенники используют СИМ-боксы для обхода этих систем, они отводят доходы из легитимных каналов.

B. Скрытый источник вызовов, облегчающий уклонение преступников от слежки

После того как вызов становится похожим на локальный, следователям и телекоммуникационным регуляторам становится очень сложно определить, откуда он действительноoriginate. Это облегчает преступникам коммуникацию с жертвами без детектирования.

C. Облегчение киберпреступлений и мошенничества

Мошенники используют такие системы для совершения миллионов вызовов в день в рамках схем обмана, нацеленных на неосторожных граждан. Это может включать:

- Мошенничество под видом цифрового ареста, когда мошенники выдают себя за сотрудников правоохранительных органов и принуждают жертв к переводу денег.

- Фишинг и инвестиционное мошенничество, когда звонящие обманывают людей, заставляя раскрыть банковские данные или сделать поддельные инвестиции.

- Мошенничество под видом представителей государственных органов или банков.

В многих случаях такие вызовы маршрутизируются через VoIP-системы и незаконные шлюзы для избежания детектирования и организации массовых атак.

D. Риски для национальной безопасности

В некоторых громких случаях VoIP-мошенничество не ограничивается только финансовыми потерями. Были случаи, когда мошенники совершали вызовы, выдавая себя за сотрудников военных или государственных агентств, что представляет риск для национальной безопасности, если целью являются критически важные сведения.

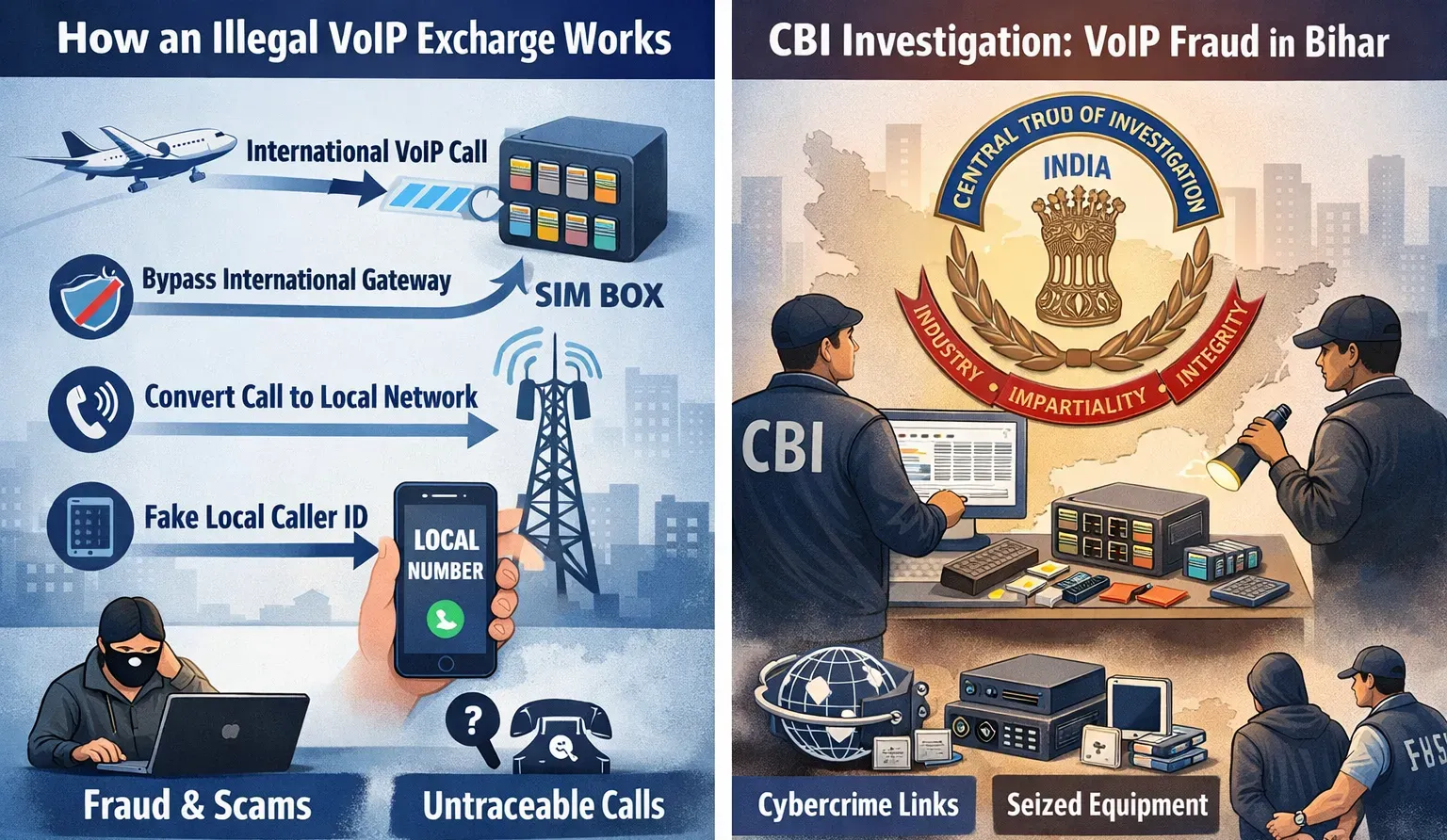

4. Конкретный случай с VoIP-обменником в Бихаре, расследуемый ЦБР

Согласно статье IndiaTV News и поддерживающим сообщениям:

Обнаружение и локальное расследование

- В районе Бходжпур, Бихар местная полиция обнаружила незаконный VoIP-обменник.

- Система использовала несколько СИМ-карт и СИМ-боксов для преобразования международных вызовов в локальные без соответствующего санкционирования.

- Оно было отмечено Цифровой разведывательной единицей из-за необычных паттернов звонящего трафика и возможного неправомерного использования.

Передача дела в Центральное бюро расследований (ЦБР)

- Дело первоначально зарегистрировано полицией Бихара, но из-за серьезности и подозрений на связь с киберпреступлениями оно было передано в Центральное бюро расследований — ведущее федеральное расследовательное агентство Индии — после государственного уведомления.

- Участие ЦБР свидетельствует о беспокойстве, что VoIP-обменник был не просто локальным мошенничеством; он может быть частью крупных транснациональных киберпреступных сетей.

Подозрения на связь с мошенническими сетями

- Официальные лица подозревают, что незаконная VoIP-инфраструктура использовалась для содействия крупным киберпреступлениям, возможно, включая фишинг, мошенничество и схемы вымогательства на основе социальной инженерии.

- Следователи считают, что мошенники использовали обменник для маскировки источника вызовов и координации операций по обману в различных регионах.

Телекоммуникационные карты и их распространение

- По сообщениям, расследование отследовало некоторые из СИМ-карт, использованных в этой системе, до незаконного приобретения через операторов точек продаж в других регионах страны.

- Это указывает не только на неправомерное использование технологии, но и на возможное незаконное распространение телекоммуникационных ресурсов.

Комбинация телекоммуникационного мошенничества, содействия киберпреступлениям и организованной преступной деятельности делает это дело для ЦБР более чем просто локальным нарушением телекоммуникационных правил.

5. Общий паттерн: мошенничество с использованием СИМ-боксов и VoIP по всей Индии

Незаконный VoIP-обменник в Бихаре не является изолированным инцидентом. Похожие дела рассматриваются по всей стране, что свидетельствует о настойчивом паттерне телекоммуникационного и киберпреступного мошенничества с использованием VoIP-технологии и СИМ-боксов. Примеры из недавних сообщений включают:

A. Крупные сети СИМ-боксов в различных городах

Полиция Дели раскрыла синдикаты, использующие технологию СИМ-боксов для маршрутизации вызовов и вымогательства у жертв под видом "цифрового ареста" под видом сотрудников антитеррористической группы. (sentinelassam.com)

B. Транснациональные синдикаты

Транснациональная группа, действовавшая из стран takich как Камбоджа, переадресовывала вызовы в Индию для карательного мошенничества, сосредоточенного на психологическом принуждении к выплате денег жертвами.

C. Сети СИМ-карт для массового мошенничества

В других случаях киберпреступные группы незаконно получили десятки тысяч СИМ-карт для отправки массовых сообщений в рамках мошенничества, такого как фишинг или поддельные инвестиционные предложения — часто маршрутизируемые через незаконные телекоммуникационные шлюзы.

D. Незаконные шлюзы, обходящие телекоммуникационную инфраструктуру

В других штатах, таких как Уттар-Прадеш и Карнатака, полиция обнаружила незаконные шлюзы, предоставляющие неконтролируемый доступ для международных вызовов, маскируемых как локальные. (ThePrint)

E. Национальные усилия по борьбе с мошенничеством

Регуляторные органы, такие как Регуляторное агентство телекоммуникаций Индии (ТРАИ), также внедрили изменения в нумерационные ряды (например, номера "1600") для облегчения распознавания официальных вызовов и снижения количества случаев мошенничества. (Бизнес-стандарт)

В совокупности эти инциденты показывают, что мошенничество с использованием VoIP и СИМ-боксов не является нишевой проблемой — это национальная телекоммуникационная и киберпреступная проблема с финансовыми и безопасностными последствиями.

6. Почему это расследование важно

Существует несколько причин, почему расследование ЦБР в отношении незаконного VoIP-обменника является значимым:

A. Защита граждан

Мошенничество с использованием VoIP, такого как "цифровой арест" и фишинг, обокрал жертв миллиарды рупий и вызвало психологическое расстройство. Крепкое правоохранительное реагирование помогает сдерживать мошенников.

B. Защита телекоммуникационной инфраструктуры

Телекоммуникационные сети являются критически важной национальной инфраструктурой. Незаконные шлюзы подрывают регулирование, наносят финансовый ущерб телекоммуникационным операторам и ослабляют целостность коммуникационных сетей.

C. Международные преступные сети

Межграничный характер многих операций с СИМ-боксами указывает на координацию с международными преступными группами. Расследование этих случаев помогает создавать лучшие механизмы международного сотрудничества.

D. Укрепление правового обеспечения

Растушее участие ЦБР отражает более широкое признание того, что киберпреступления и телекоммуникационное мошенничество требуют специализированных знаний и федеральной власти для всестороннего расследования.

7. Как незаконные VoIP-схемы облегчают мошенничество

Чтобы понять, как это телекоммуникационное мошенничество работает на практике, полезно рассмотреть распространенные схемы обмана, которые выгодоприобретают от незаконных VoIP-обменников:

A. Мошенничество под видом цифрового ареста

В этой схеме звонящие выдают себя за сотрудников правоохранительных органов или государственных агентств, утверждают, что жертва вовлечена в преступление, и принуждают ее к переводу денег для "решения" проблемы. Эти вызовы часто используют VoIP-системы для спуфинга локальных номеров и уклонения от слежки.

B. Фишинг и инвестиционное мошенничество

Мошенники звонят сотням или тысячам людей через VoIP-инfrastructure для продвижения поддельных кредитов, инвестиций или финансовых услуг, собирая личные и банковские данные.

C. Имитация представителей банков и органов власти

Киберпреступники часто утверждают, что они из банков, телекоммуникационных регуляторов (например, ТРАИ) или финансовых органов, чтобы обмануть людей в раскрытии одноразовых паролей (OTP) или чувствительных данных для входа в систему, которые затем используются для кражи. (Бизнес-стандарт)

D. Массовые SMS и фишинг

Некоторые сети не только совершают вызовы, но и отправляют миллионы массовых SMS, используемых в координированных фишинговых кампаниях. Эти сообщения часто связываются с VoIP-звонящими сетями для последующего контакта.

В всех этих схемах незаконные VoIP-обменники помогают преступникам действовать в массовом масштабе и избегать детектирования, маршрутизируя трафик через несанкционированные шлюзы.

8. Правоохранительные действия и следующие шаги

Расследование ЦБР, вероятно, будет включать несколько расследовательных техник:

- Отслеживание звонящего трафика и паттернов использования СИМ-карт

- Интервью с персоналом телекоммуникационных компаний и распространителями СИМ-карт

- Координация с органами власти, такими как ДоТ, ТРАИ и международными правоохранительными органами

- Конфискация оборудования, серверов, СИМ-боксов и цифровых доказательств

В целом, это наступление является частью более широкой тенденции, когда индийские органы власти серьезно относятся к киберпреступлениям и телекоммуникационному мошенничеству, усиливая судебные преследования и пытаясь закрыть целиком сети, а не отдельных участников.

Заключение

Незаконный VoIP-обменник, сейчас расследуемый ЦБР, не является просто техническим нарушением телекоммуникационных правил — это сложная преступная инфраструктура, которая облегчила крупное мошенничество, маскировку источника вызовов и подрыв регулирующих мер. Благодаря манипуляциям с VoIP-технологией мошенники могли скрывать свои действия, избегать детектирования и совершать массовые целенаправленные обманные схемы, которые нанесли финансовый и психологический ущерб тысячам жертв.

Правоохранительные органы Индии, включая ЦБР, сейчас пытаются разрушить эту сеть, собрать доказательства и привлечь к ответственности виновных — включая возможные связи с крупными международными киберпреступными синдикатами, которые эксплуатировали пробелы в телекоммуникационных системах.

Если вы хотите более детально изучить как работает технология VoIP-мошенничества или какие юридические наказания предусмотрены в Индии за такие преступления, просто сообщите!

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文